Tails – Sistema para Anonimato e Segurança

Em um mundo onde a privacidade online é cada vez mais rara, o Tails – Sistema para Anonimato e Segurança surge como uma poderosa ferramenta. Baseado na robusta distribuição Linux Debian, este sistema operacional possui um projeto meticuloso para não deixar rastros, permitindo que os usuários naveguem de forma segura e incógnita. Mas o que exatamente é o Tails e como ele alcança esse nível de proteção?

A sigla Tails significa “The Amnesic Incognito Live System”, um nome que encapsula perfeitamente sua filosofia. Ele é um sistema “vivo”, pois roda diretamente de um pendrive ou cartão SD, sem que você precise instalá-lo. E é “amnésico” porque, por padrão, esquece completamente tudo o que você fez assim que você desliga o computador. Sendo assim, o Tails – Sistema para Anonimato e Segurança é uma solução única.

Este guia completo irá explorar em profundidade o funcionamento do Tails, desde sua instalação até a suíte de ferramentas que o tornam uma opção tão segura. Vamos desvendar a magia por trás da rede Tor, as armadilhas da virtualização e os limites da segurança que até mesmo o Tails – Sistema para Anonimato e Segurança possui.

A Filosofia da “Amnésia”: Como o Tails – Sistema para Anonimato e Segurança Protege Seus Dados

O conceito central do Tails é a sua natureza efêmera. Ao rodar a partir de uma mídia externa, o sistema operacional não interage com o disco rígido da máquina hospedeira. Em vez disso, o sistema armazena todas as operações e dados de navegação em um disco virtual que ele cria exclusivamente na memória RAM do computador.

A memória RAM é volátil, o que significa que ela perde todo o seu conteúdo assim que o computador desliga. O Tails – Sistema para Anonimato e Segurança leva essa característica um passo adiante. Ao iniciar o processo de desligamento, ele executa uma varredura rigorosa na memória RAM para eliminar completamente qualquer traço de atividade recente. Isso garante uma verdadeira “amnésésia” digital.

Essa abordagem oferece um nível de proteção contra análise forense que sistemas tradicionais dificilmente alcançam. Se o sistema não grava dados no HD, ninguém consegue recuperá-los posteriormente. O Tails – Sistema para Anonimato e Segurança garante, por padrão, que sua passagem pelo computador seja invisível.

Como Instalar e Configurar o Tails para Navegação Anônima

O Tails – Sistema para Anonimato e Segurança é completamente gratuito e de código aberto. Antes de iniciar, é importante verificar os requisitos mínimos de hardware para garantir uma experiência fluida.

Requisitos de Sistema

- Compatibilidade: O SO pode rodar em praticamente qualquer computador fabricado a partir de 2005.

- Arquitetura do Processador: Você precisa de um processador compatível com a arquitetura x86. O sistema, por outro lado, não suporta arquiteturas como PowerPC ou ARM.

- Computadores Apple: Embora os Macs atuais usem processadores x86, o suporte do Tails a esses sistemas ainda é limitado e pode apresentar incompatibilidades.

Processo de Instalação

- Download da Imagem: O primeiro passo é baixar a imagem ISO do Tails gratuitamente a partir do site oficial.

- Verificação da Assinatura Digital: O site recomenda fortemente que você verifique a assinatura OpenPGP do arquivo. Este passo é crucial para garantir que terceiros não modificaram a imagem.

- Criação da Mídia Bootável: Após o download e a verificação, você pode criar um pendrive ou cartão SD bootável usando ferramentas como o Etcher ou o Rufus. Este é o passo final para ter seu Tails – Sistema para Anonimato e Segurança pronto para uso.

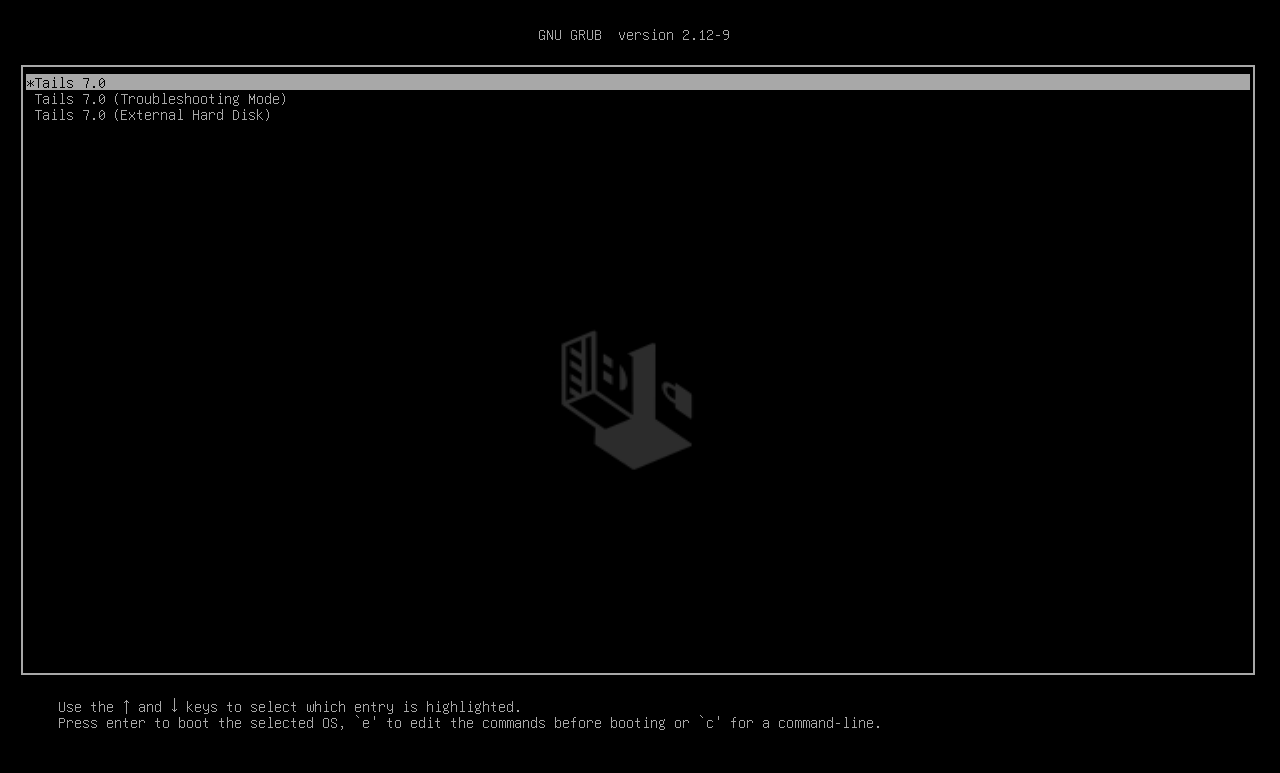

Iniciando o Sistema: Personalização e Camuflagem

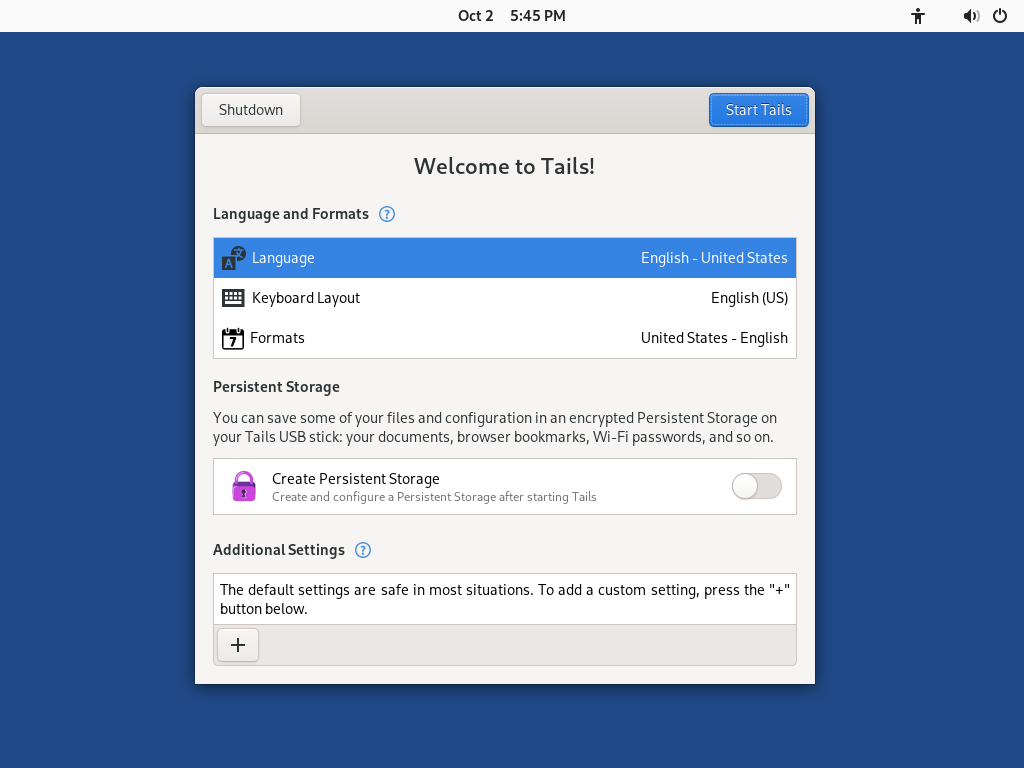

Ao iniciar o computador a partir da mídia do Tails, um menu inicial oferece duas opções principais: o modo padrão ou um modo de segurança. Uma vez iniciado, uma tela de boas-vindas permite configurar algumas opções de personalização importantes antes de carregar a área de trabalho.

Uma das funcionalidades mais interessantes é o “modo de camuflagem”. Ao ativá-lo, o Tails – Sistema para Anonimato e Segurança inicia com uma interface que imita perfeitamente a aparência do Windows XP. Os desenvolvedores projetaram esse recurso, principalmente, para permitir o uso do sistema em locais públicos sem levantar suspeitas.

Outras configurações iniciais incluem a definição de uma senha de administrador e o “spoofing” do endereço MAC. O endereço MAC é um identificador único da sua placa de rede. O Tails pode mascarar esse endereço, mas avisa que essa ação, em si, pode levantar suspeitas em redes monitoradas.

Análise do Tails – Sistema para Anonimato e Segurança e sua Integração com a Rede Tor

O pilar da estratégia de anonimato do Tails é sua integração total com a rede Tor. Por configuração, o Tails força todo o tráfego de internet a passar por essa rede. Você não pode fazer nenhuma conexão diretamente; se algum aplicativo tentar contornar o Tor, o sistema o bloqueia instantaneamente como resultado.

A rede Tor é um software livre e uma rede aberta que ajuda a defender contra a análise de tráfego. Ela funciona roteando sua conexão através de uma série de servidores voluntários ao redor do mundo, tornando, assim, extremamente difícil rastrear a origem do tráfego. O Tails – Sistema para Anonimato e Segurança depende fundamentalmente dessa tecnologia.

Como Funciona o Roteamento em Camadas (Onion Routing)

O nome “Onion” (cebola) refere-se à forma como o Tor criptografa os dados em múltiplas camadas. Em vez de uma conexão direta, a rede faz com que os pacotes de dados passem por vários nós intermediários (relays) de forma aleatória.

- Cada nó no circuito só consegue decifrar uma camada de criptografia, revelando apenas o endereço do próximo nó.

- O último nó do circuito, conhecido como “nó de saída”, decifra a camada final e envia os dados ao seu destino, sem saber a origem.

Este método de roteamento em camadas elimina praticamente qualquer forma de rastreamento de ponta a ponta, ocultando sua localização e protegendo seu anonimato. Por isso, é a base do Tails – Sistema para Anonimato e Segurança.

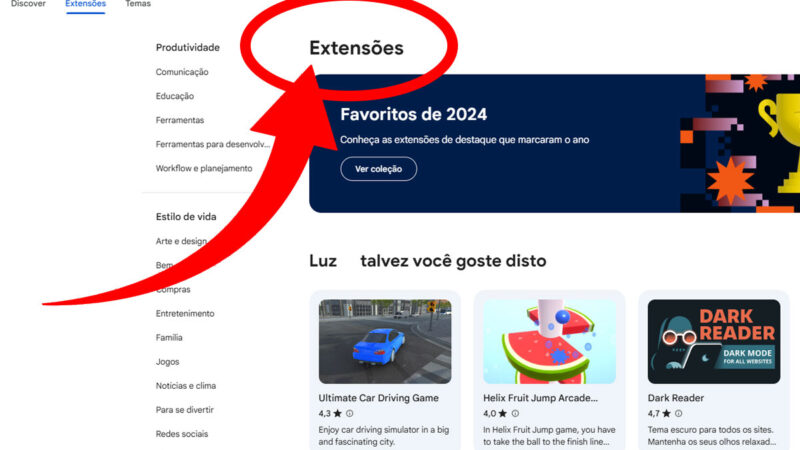

Uma Suíte Completa de Aplicativos Focados em Privacidade

O Tails – Sistema para Anonimato e Segurança não é apenas uma ferramenta de navegação anônima; é um sistema operacional completo, pronto para o uso, com uma suíte de aplicativos pré-instalados com configurações que priorizam a segurança.

A área de trabalho, baseada no ambiente Gnome 2.0, é simples e funcional. O sistema inclui ferramentas essenciais para:

- Criptografia de Dados: O Tails oferece aplicativos para criptografar pendrives, discos rígidos e e-mails, utilizando padrões robustos como o OpenPGP.

- Limpeza Segura de Arquivos: Ferramentas integradas permitem apagar arquivos de uma forma que torna a recuperação computacionalmente impossível.

- Produtividade e Criatividade: O sistema vem com uma suíte de escritório completa, como o LibreOffice, e editores de imagem poderosos, como o GIMP.

Tails vs. Máquinas Virtuais: os Riscos para a Segurança

Embora seja tecnicamente possível rodar o Tails dentro de uma máquina virtual (VM), a própria equipe de desenvolvimento desaconselha fortemente essa prática se o objetivo for o anonimato máximo. A virtualização, de fato, introduz vulnerabilidades significativas que comprometem a filosofia do Tails – Sistema para Anonimato e Segurança.

O principal problema é que tanto o sistema operacional hospedeiro (como Windows) quanto o software de virtualização podem monitorar e manter registros do que você faz. Se um malware infectar o sistema hospedeiro, o Tails não terá como se proteger, pois está operando em um ambiente comprometido.

Além disso, a máquina virtual pode deixar traços de uso no disco rígido, quebrando a propriedade “amnésica”. Portanto, a recomendação é clara: para garantir a máxima segurança, evite a virtualização e inicie o Tails – Sistema para Anonimato e Segurança diretamente de uma mídia externa.

Os Limites do Anonimato com o Sistema Operacional Tails

Apesar de ser uma das ferramentas mais robustas disponíveis, é crucial entender que não existe um método 100% seguro. A própria documentação oficial do Tails é transparente sobre seus limites, afirmando que “não existe solução perfeita ou mágica para um problema tão complexo”.

Um dos principais pontos de atenção é a rede Tor. Embora ela oculte sua localização, ela não criptografa o tráfego de ponta a ponta em todos os casos. O tráfego entre o nó de saída e o servidor de destino, por exemplo, pode trafegar sem criptografia. Por isso, a recomendação é sempre usar conexões seguras (HTTPS).

Outro ponto é que seu provedor de internet pode saber que você está usando a rede Tor, mesmo que não consiga ver o conteúdo. Além disso, o anonimato no Tor depende do “efeito manada”: fazer com que todos pareçam iguais. Qualquer comportamento único, portanto, pode comprometer seu anonimato.

Conclusão: A Ferramenta Mais Completa para o Anonimato Consciente

O Tails – Sistema para Anonimato e Segurança é, sem sombra de dúvidas, o sistema operacional mais completo para quem busca um nível elevado de privacidade. Sua arquitetura “amnésica”, a integração forçada com a rede Tor e a suíte de aplicativos focados em segurança o tornam uma fortaleza digital pronta para uso.

No entanto, a ferramenta mais importante continua sendo o bom senso do usuário. O Tails oferece um nível de proteção muito superior ao de um sistema convencional, mas ele não faz milagres. É essencial, acima de tudo, entender seus limites e adotar hábitos de navegação seguros.

Ao combinar a robustez tecnológica do Tails – Sistema para Anonimato e Segurança com um comportamento consciente, os usuários podem, de fato, transformar seus computadores em alguns dos dispositivos mais seguros do mundo, retomando o controle sobre sua privacidade.

Fontes de referência:

- Tails OS Setup Guide 2025: Complete Anonymous Operating System

- How to install Tails OS (Guide for the Ultra Paranoid)

- Using Tails When Your World Doesn’t Feel Safe Anymore

Alguns artigos que você vai gostar:

- Como Usar IA para Criar Conteúdo 10x Mais Rápido

- Tendências de Marketing Digital para 2026: Guia Completo

- O que é uma Ferramenta de Rastreamento de Palavras-chave?

- Usando o ChatGPT para otimização de SEO e Marketing Digital

- Anthropic Prepara IPO em 2026 (Disputa Acirrada com a OpenAI)